查看apache服务器出现大量的TIME_WAIT链接 ,当出现这种情况时,先看看有多少个httpd进程,然后netstat看下有多少个time_wait,根据客户端IP判断确定是不是ddos攻击。

我们可以修改内核参数,告诉内核及时释放非正常断开的会话。

编辑/etc/sysctl.conf添加如下内容

net.ipv4.tcp_syncookies = 1

net.ipv4.tcp_tw_reuse = 1

net.ipv4.tcp_tw_recycle = 1

net.ipv4.tcp_fin_timeout = 30

然后执行sysctl -p 生效,再次查看非正常连接是否清除。

G之的资料:

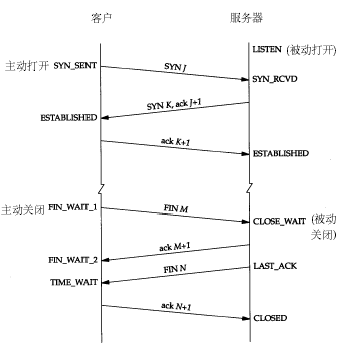

TCP会话三次握手、四次挥手:

net.ipv4.tcp_syncookies = 1 表示开启SYN Cookies。当出现SYN等待队列溢出时,启用cookies来处理,可防范少量SYN攻击,默认为0,表示关闭;

net.ipv4.tcp_tw_reuse = 1 表示开启重用。允许将TIME-WAIT sockets重新用于新的TCP连接,默认为0,表示关闭;

net.ipv4.tcp_tw_recycle = 1 表示开启TCP连接中TIME-WAIT sockets的快速回收,默认为0,表示关闭。

net.ipv4.tcp_fin_timeout 修改系統默认的 TIMEOUT 时间

原创文章,转载请注明。本文链接地址: https://www.rootop.org/pages/997.html